آزمایشگاه های امنیتی کوییک هیل باج افزار جدیدی با تکنیک رمزنگاری AES کشف کرده که پس از رمزگذاری فایل های قربانی ۰٫۰۱ بیتکوین باج درخواست می کند که به باج افزار Thanatos معروف است.Thanatos یک نوع تروجان مخرب است که از طریق تبلیغات مخرب، سایت های فیشینگ، ایمیل های اسپم، نرم افزارهای رایگان و کرک شده گسترش می یابد.

آزمایشگاه های امنیتی کوییک هیل باج افزار جدیدی با تکنیک رمزنگاری AES کشف کرده که پس از رمزگذاری فایل های قربانی ۰٫۰۱ بیتکوین باج درخواست می کند که به باج افزار Thanatos معروف است.Thanatos یک نوع تروجان مخرب است که از طریق تبلیغات مخرب، سایت های فیشینگ، ایمیل های اسپم، نرم افزارهای رایگان و کرک شده گسترش می یابد.

در ایمیل های اسپم، فایل باج افزار با ماکروهای جاسازی شده در فایل ها مانند PDF، Zip، Word یا Doc قرار می گیرد. باز کردن چنین فایل هایی باعث رمزگذاری می شود.

جریان کار Thanatos

در زمان اجرا، نرم افزار Avenues Power Desk، نرم افزار Corel، debuggers، نرم افزار Lotus، مایکروسافت پاورپوینت و نرم افزار Star Office را بررسی می کند.

پس از اجرای موفق، آثار زیر را بر روی دستگاه بجای گذاشت:

فایل Exe – ‘<%appdata%/random_folder/random.exe> ‘

رجیستری-‘user\current\software\Microsoft\Windows\CurrentVersion\Run\DO_NOT_DELETE_THIS = C:\Windows\System32\notepad.exe C:\Users\Desktop\README.txt’

فایل exe بمحض ورود به سیستم آلوده، شروع به رمزگذاری می کند.

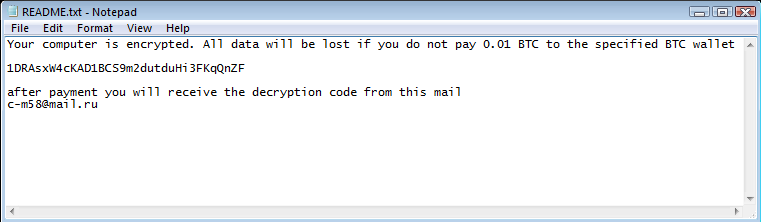

پس از رمزگذاری، فرمت .THANATOS را به فایل رمزگذاری شده اضافه می کند و فایل نشانگر رمزگذاری ‘README.txt’ را حذف می کند.

README.TXT هر زمانی که کاربر سیستم را دوباره راه اندازی کند، به دلیل رجیستری آتوران توسط نرم افزارهای مخرب ، ظاهر می شود.

Thanatos، پس از اتمام رمزگذاری، روند خود را از حافظه حذف می کند.

- چگونه کوییک هیل از کاربران خود در برابر باج افزار Thanatos محافظت می کند

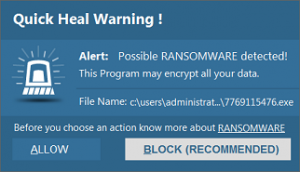

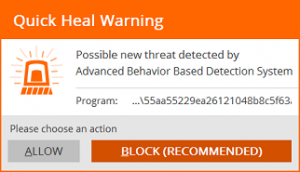

کوییک هیل برای محافظت از کاربران خود در برابر این تهدید، در سطوح مختلفی کار می کند. این سطوح عبارتند از: - حفاظت از ویروس

- شناسایی مبتنی بر رفتار

- ضد باج افزار

- چگونه در برابر حملات باج افزار ایمن بمانیم

به دلیل اینکه باج افزار از کلید های مختلفی برای هر فایل که به طور محلی تولید می شود استفاده می کند، رمزگشایی فایل های رمزگذاری شده توسط این باج افزار سخت است. بنابراین، توصیه می شود که کاربران هیچ هزینه ای پرداخت نکنند. این اقدامات ایمنی را دنبال کنید:

همیشه از داده های مهم خود در درایو های خارجی مانند هارد و فلش پشتیبان تهیه کنید. برای ذخیره داده ها از یک سرویس Cloud قابل اطمینان استفاده کنید. - هرگز نرم افزارهای رایگان و یا کرک شده را نصب نکنید.

- صفحات تبلیغاتی نشان داده شده در وبسایت هایی که نمی دانید واقعی هستند را باز نکنید.

- هنگام استفاده از MS Office، ماکروها را غیرفعال کنید.

- برای محافظت از سیستم در برابر تهدیدات ناشناخته، همیشه از آنتی ویروس استفاده کنید و آن را به روز نگه دارید.