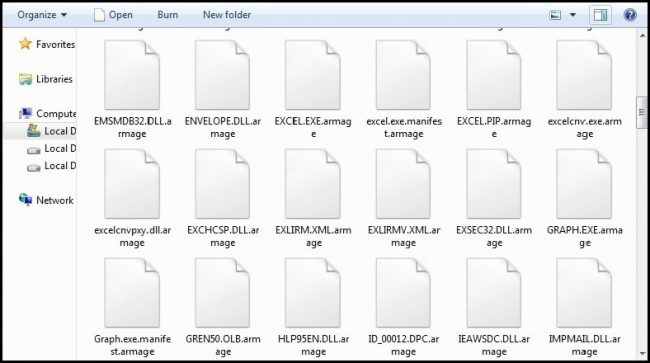

آزمایشگاه های امنیتی کوییک هیل یک باج افزار جدید به نام Armage شناسایی کرده است. این باج افزار پسوند ‘.Armage’ را به فایل هایی که رمزگذاری می کند می افزاید.

آزمایشگاه های امنیتی کوییک هیل یک باج افزار جدید به نام Armage شناسایی کرده است. این باج افزار پسوند ‘.Armage’ را به فایل هایی که رمزگذاری می کند می افزاید.

باج افزار Armage از الگوریتم رمزنگاری AES-256 برای رمزگذاری فایل ها استفاده می کند تا غیرقابل استفاده شوند. آن را از طریق هرزنامه های ایمیل و فایل های متنی مخرب منتشر می کند.

آنالیز فنی

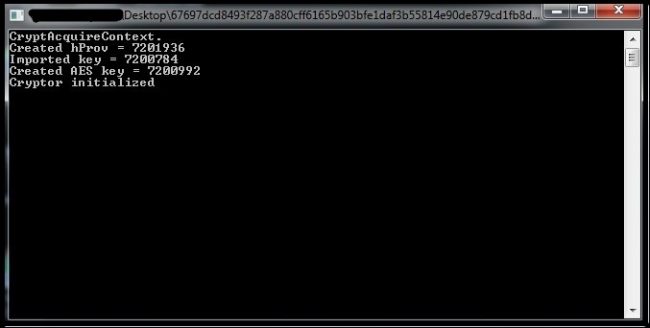

هنگامی که بر روی کامپیوتر آلوده اجرا می شود، باج افزار Armage پیام خط فرمان الگوریتم رمزنگاری مورد استفاده خود را باز می کند. شکل ۱ را ببینید.

باج افزار برای انجام فعالیت های مخرب و یا رمزگذاری داده ها هیچ گونه مصنوعی را رها نمی کند. کل فعالیت های مخرب (رمزنگاری) توسط فایل مادر خود انجام می شود.

پس از حمله، همانطور که در شکل ۲ نشان داده شده باج افزار با استفاده از Windows API FindFirstFileA، برای رمز گشایی داده ها اولین فایل را به صورت الفبایی جستجو می کند، و برای یافتن فایل بعدی همانطور که در شکل ۳ نشان داده شده است از FindNextFileA API استفاده می کند.

پس از رمزگذاری داده ها از پوشه، Armage فرمت ‘Notice.txt’ را رها می کند- یک هشدار باج با سایر جزئیات پرداخت باج ذکر می شود. علاوه بر این، باج افزار فرمت “Notice.txt” را در همه پوشه هایی که داده ها رمزنگاری شده اند، رها می کند.

هشدار باج نیز در زیر ذکر شده است.

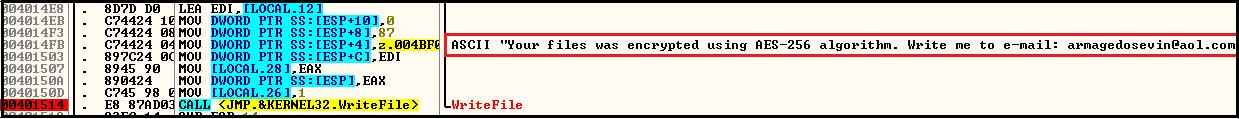

‘فایل هایتان با الگوریتم AES-256 رمزنگاری شده است. برای دریافت کلید رمز به ایمیل: armagedosevin@aol.com پیام بفرستید. ‘

براساس آنالیز فایل PE، متوجه شدیم که باج افزار خود را درون فرآیندهایی که با امتیازات مدیریتی اجرا می شوند تزریق می کند تا بتواند کپی های سایه را با استفاده از فرمان ‘vssadmin delete shadows / all’ حذف کند.

این دستور برنامه vssadmin.exe را اجرا می کند و تمام نسخه ها را بی صدا می کند. شکل ۵ کد مورد استفاده برای حذف کدهای سایه را نشان می دهد.

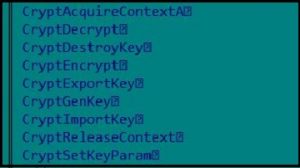

در قسمت پایین API های مورد استفاده توسط باج افزار برای رمزگذاری داده ها استفاده می شود

چگونه کوییک هیل از کاربران خود در برابر باج افزار Armor محافظت می کند

کوییک هیل با موفقیت Armage را با لایه های محافظتی چند لایه زیر مسدود می کند:

محفاظت از ویروس

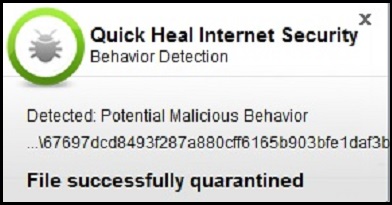

شناسایی مبتنی بر رفتار

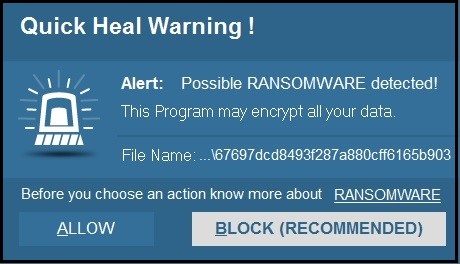

ضد-باج افزار

چگونه در برابر حملات باج افزار ایمن بمانیم

- همیشه از داده های مهم خود در درایو های خارجی مانند هارد دیسک و فلش پشتیبان تهیه کنید. از یک سرویس ابری قابل اطمینان برای ذخیره داده ها استفاده کنید.

هرگز نسخه های نرم افزاری رایگان و یا کرک شده را نصب نکنید.

هرگز صفحات تبلیغاتی نشان داده شده در وبسایت ها را بدون دانستن اینکه آنها واقعی هستند، باز نکنید.

هنگام استفاده از MS Office، ماکروها را غیرفعال کنید.

به منظور محافظت از سیستم خود در برابر تهدیدات ناشناخته، آنتی ویروس خود را به روز کنید.

هرگز بر روی لینک ها یا فایل های دانلودی موجود در ایمیل های ناشناخته یا ناخواسته کلیک نکنید.